Apple hat drei Sicherheitsfunktionen vorgestellt, die sich auf den Schutz von Nutzerdaten in der Cloud konzentrieren. Mit der iMessage Contact Key Verification können Nutzer sicherstellen, dass sie nur mit den Personen kommunizieren, mit denen sie es beabsichtigen.

Mit Security Keys für Apple ID haben Nutzer die Möglichkeit, einen physischen Sicherheitsschlüssel zu verlangen, um sich bei ihrem Apple ID Account anzumelden.

Und mit Advanced Data Protection für iCloud, die eine Ende-zu-Ende-Verschlüsselung verwendet, haben Nutzer die Möglichkeit, wichtige iCloud-Daten wie iCloud Backup, Fotos, Notizen und mehr weiter zu schützen.

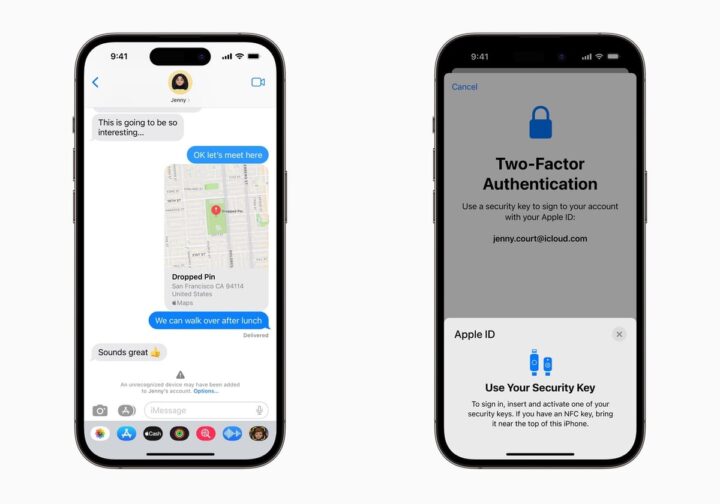

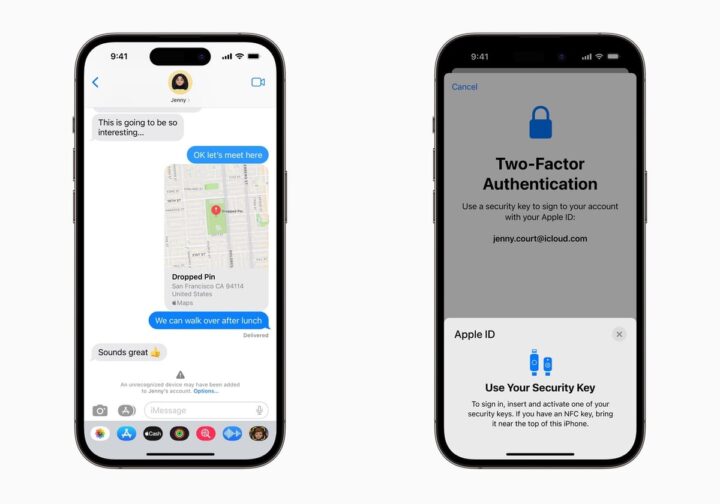

iMessage Contact Key Verification und Security Keys

Mit der iMessage-Kontaktschlüsselüberprüfung können Nutzer, die außergewöhnlichen digitalen Bedrohungen ausgesetzt sind – z. B. Journalisten, Menschenrechtsaktivisten und Regierungsmitglieder – jetzt noch besser sicherstellen, dass sie nur mit den Personen kommunizieren, mit denen sie es beabsichtigen, so Apple. Die überwiegende Mehrheit der Nutzer wird nie von hochentwickelten Cyberangriffen betroffen sein, aber die Funktion bietet eine wichtige zusätzliche Sicherheitsebene für diejenigen, die es sein könnten.

Gespräche zwischen Nutzern, die die iMessage Kontaktschlüsselüberprüfung aktiviert haben, werden automatisch mit einer Warnung versehen, falls es einem besonders fortschrittlichen Angreifer, z. B. einem staatlich unterstützten Angreifer, gelingen sollte, in Cloud-Server einzudringen und sein eigenes Gerät einzuschleusen, um die verschlüsselte Kommunikation abzuhören. Für noch mehr Sicherheit können iMessage-Benutzer einen Kontaktverifizierungscode persönlich, über FaceTime oder einen anderen sicheren Anruf vergleichen.

Mit Security Keys haben Nutzer nun die Möglichkeit, Hardware-Sicherheitsschlüssel von Drittanbietern zu verwenden, um diesen Schutz zu verbessern. Für Benutzer, die sich für diese Funktion entscheiden, verstärkt Security Keys die Zwei-Faktor-Authentifizierung von Apple, indem ein Hardware-Sicherheitsschlüssel als einer der beiden Faktoren erforderlich ist. Dadurch wird die Zwei-Faktor-Authentifizierung noch weiter verbessert und verhindert, dass selbst fortgeschrittene Angreifer den zweiten Faktor eines Benutzers im Rahmen eines Phishing-Betrugs erlangen.

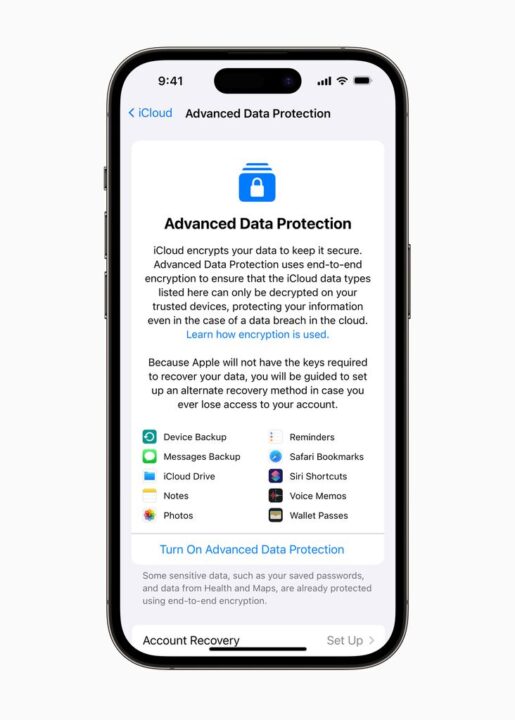

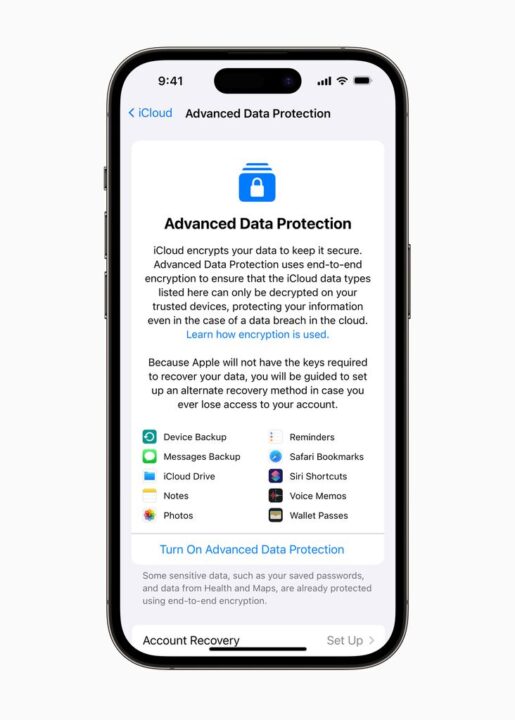

Advanced Data Protection for iCloud

Advanced Data Protection ist laut des Unternehmens die höchste Stufe der Cloud-Datensicherheit und gibt den Nutzern die Möglichkeit, die meisten (also nicht alle) ihrer sensiblen iCloud-Daten mit einer Ende-zu-Ende-Verschlüsselung zu schützen, sodass sie nur auf ihren vertrauenswürdigen Geräten entschlüsselt werden können.

Für Nutzer, die sich für Advanced Data Protection entscheiden, bleiben die meisten iCloud-Daten auch im Falle einer Datenpanne in der Cloud geschützt. iCloud schützt bereits standardmäßig 14 sensible Datenkategorien mit einer Ende-zu-Ende-Verschlüsselung, darunter Passwörter in iCloud Keychain und Gesundheitsdaten.

Für Benutzer, die den erweiterten Datenschutz aktivieren, steigt die Gesamtzahl der Datenkategorien, die mit Ende-zu-Ende-Verschlüsselung geschützt werden, auf 23, einschließlich iCloud Backup, Notizen und Fotos.

Die einzigen wichtigen iCloud-Datenkategorien, die nicht abgedeckt sind, sind iCloud Mail, Kontakte und Kalender, da sie mit den globalen E-Mail-, Kontakt- und Kalendersystemen interagieren müssen.

Die iMessage-Kontaktschlüsselverifizierung wird 2023 weltweit verfügbar sein.

Security Keys für Apple ID werden Anfang 2023 weltweit verfügbar sein.

Advanced Data Protection für iCloud ist heute in den USA für Mitglieder des Apple Beta Software Programms verfügbar und wird bis Ende des Jahres auch für US-Nutzer verfügbar sein. Die Funktion wird Anfang 2023 auch für den Rest der Welt verfügbar sein.

| Vorschau |

Produkt |

Preis |

|

|

Wir stellen vor: Kindle Scribe, der erste Kindle mit Schreibfunktion, mit…

|

399,99 EUR |

Bei Amazon ansehen |

|

Der neue Fire TV Cube, Streaming-Mediaplayer mit Sprachsteuerung mit Alexa,…

|

159,99 EUR |

Bei Amazon ansehen |

|

Der neue Echo Dot (5. Generation, 2022) | Smarter Lautsprecher mit Alexa | Weiß

|

29,99 EUR |

Bei Amazon ansehen |

|

Der neue Echo Dot (5. Gen, 2022) mit Uhr | Smarter Lautsprecher mit Uhr und…

|

39,99 EUR |

Bei Amazon ansehen |

|

Wir stellen vor: Echo Dot (5. Generation, 2022) Kids | Für Kinder entwickelt,…

|

39,99 EUR |

Bei Amazon ansehen |

|

Echo Studio | Der beste Klang, den Echo-Lautsprecher je geboten haben – mit…

|

149,99 EUR |

Bei Amazon ansehen |

In diesem Artikel sind Partner-Links enthalten, wir kennzeichnen ihn daher als Werbung. Durch einen Klick darauf gelangt ihr direkt zum Anbieter. Solltet ihr euch dort für einen Kauf entscheiden, erhalten wir eine kleine Provision. Für euch ändert sich am Preis nichts. Danke für eure Unterstützung!