Frei nach Star Wars: DAEMON Tools. Das ist ein Name, den ich schon lange nicht mehr gehört habe, eine lange Zeit…

Wer aus irgendwelchen Gründen DAEMON Tools zum Einbinden / Erstellen von Disk-Images nutzt, sollte aktuell genau hinschauen. Seit dem 8. April 2026 läuft laut Kaspersky-Sicherheitsforschern eine Supply-Chain-Attacke, bei der manipulierte Installer direkt über die offizielle Webseite verteilt werden. Betroffen sind die Versionen 12.5.0.2421 bis 12.5.0.2434. Das Problem dabei ist, dass die Dateien mit gültigen digitalen Zertifikaten der Entwickler von AVB Disc Soft signiert sind, was sie auf den ersten Blick legitim erscheinen lässt.

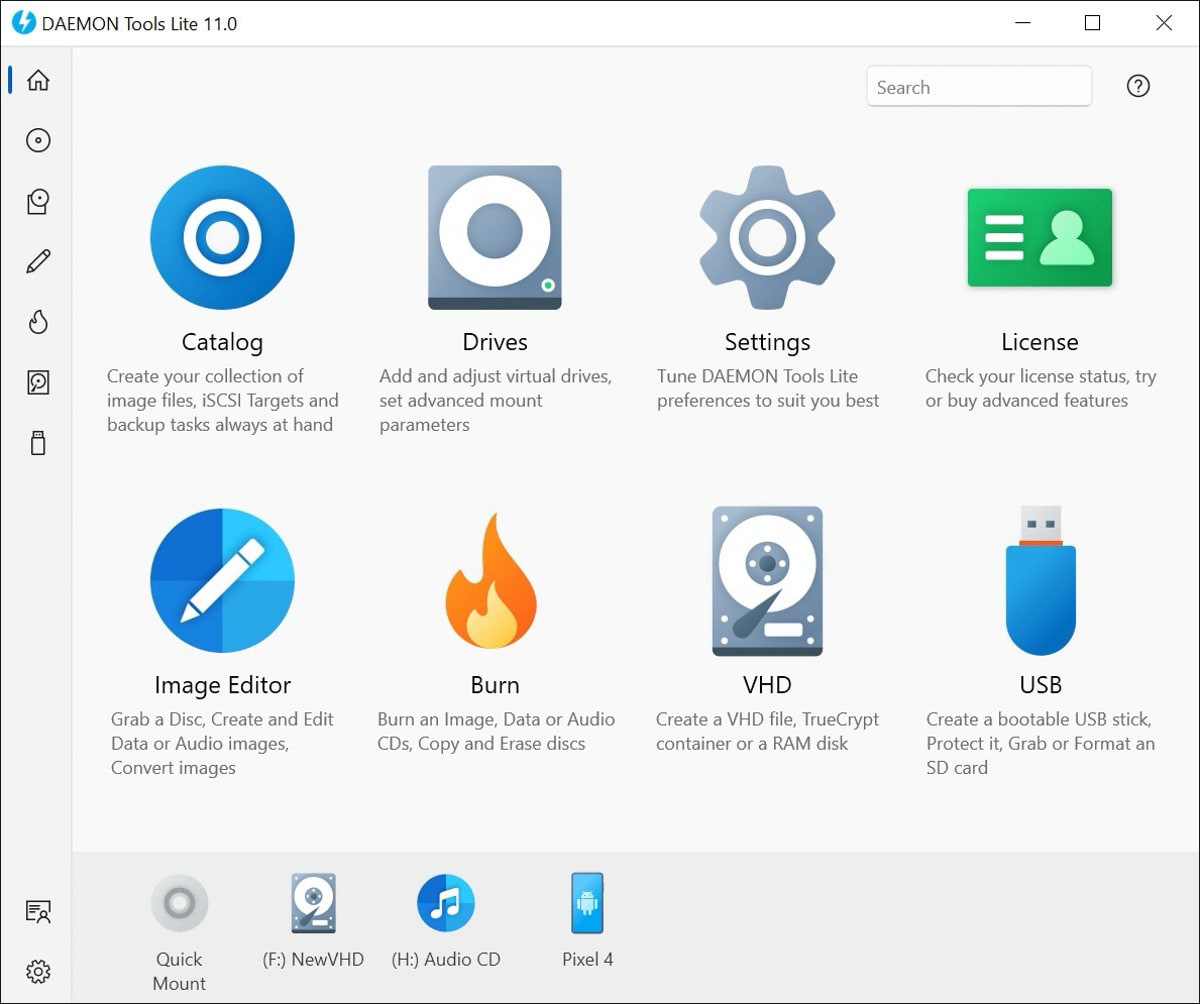

Innerhalb der Installation sind die Dateien DTHelper.exe, DiscSoftBusServiceLite.exe und DTShellHlp.exe kompromittiert. Diese liegen normalerweise im Programmordner unter C:Program FilesDAEMON Tools Lite. Sobald eine dieser Dateien beim Systemstart ausgeführt wird, aktiviert sich im Hintergrund eine Backdoor. Diese kontaktiert eine präparierte URL, die der echten Domain täuschend ähnlich sieht. Über diese Verbindung können Angreifer Befehle via PowerShell ausführen und weitere Schadsoftware nachladen.

Bisher wurden tausende Infektionsversuche in über 100 Ländern registriert, wobei auch Nutzer in Deutschland betroffen sind. Die Angreifer gehen dabei methodisch vor. Zuerst wird ein Tool eingeschleust, das Systeminformationen wie MAC-Adresse, Rechnername und installierte Software sammelt. Anhand dieser Daten wählen die Hintermänner ihre Ziele offenbar gezielt aus. Während die breite Masse nur diesen Datensammler erhält, wurde bei einer kleinen Anzahl von Organisationen aus den Bereichen Regierung, Wissenschaft und Fertigung eine komplexere Schadsoftware namens QUIC RAT eingeschleust. Dieses Programm ist in C geschrieben und beherrscht diverse Protokolle zur Kommunikation mit den Servern der Angreifer.

Hinweise im Code deuten auf chinesischsprachige Akteure hin, eine genaue Zuordnung steht aber noch aus. Wer DAEMON Tools seit Anfang April installiert oder aktualisiert hat, sollte seinen Rechner also auf verdächtige Aktivitäten prüfen.

Transparenz: In diesem Artikel sind Partnerlinks enthalten. Durch einen Klick darauf gelangt ihr direkt zum Anbieter. Solltet ihr euch dort für einen Kauf entscheiden, erhalten wir eine kleine Provision. Für euch ändert sich am Preis nichts. Partnerlinks haben keinerlei Einfluss auf unsere Berichterstattung.