KnockKnock ist ein kostenfreies Sicherheitstool der gemeinnützigen Organisation Objective-See, das speziell für macOS-Systeme ab Version 10.11 entwickelt wurde. Das Programm dient der Aufdeckung von Software, die sich dauerhaft auf dem Mac-System installiert hat und automatisch bei jedem Neustart ausgeführt wird. Erwähnt habe ich das Tool zuletzt 2016, zur neuen Version 3.0.0 holen wir es aber gerne in Erinnerung (der Entwickler steht auch hinter der Firewall namens LuLu).

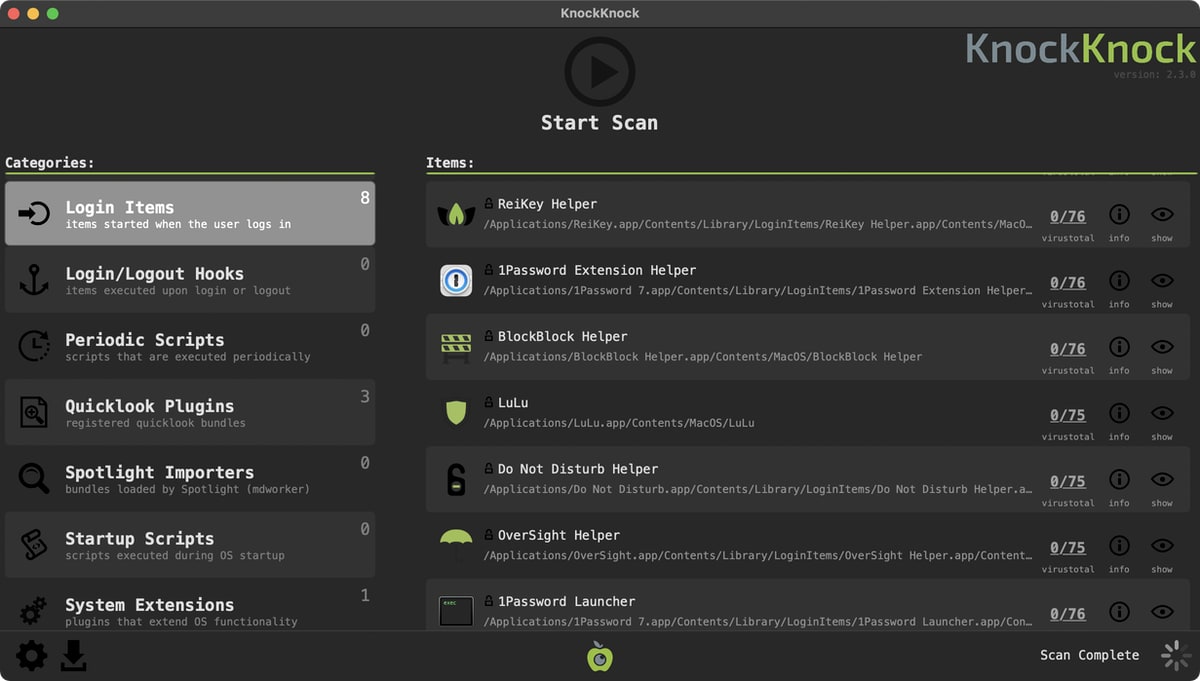

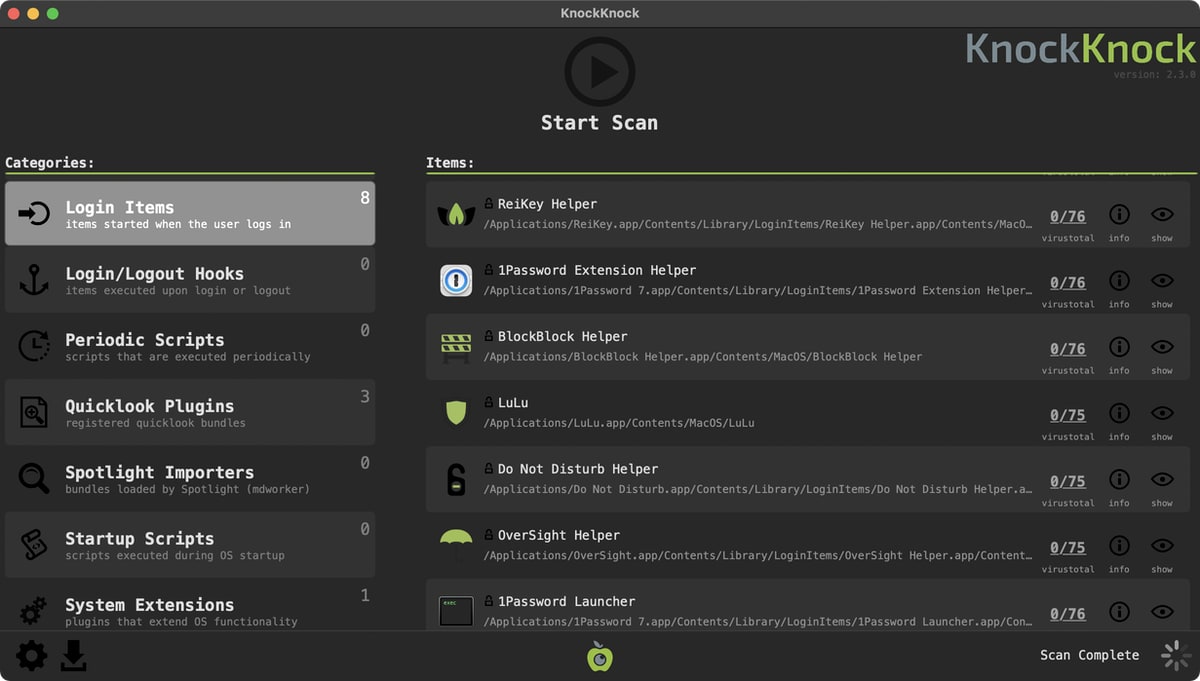

Die Anwendung erfordert keine klassische Installation und kann von jedem Speicherort aus gestartet werden. Nach dem Start führt KnockKnock einen Scan durch, der bekannte Speicherorte nach persistent installierter Software durchsucht. Das Tool kategorisiert die gefundenen Elemente in verschiedene Bereiche wie Browser-Erweiterungen, Startprogramme und Systemerweiterungen.

Eine zentrale Funktion ist die Integration mit VirusTotal. Dabei werden die gefundenen ausführbaren Dateien automatisch mit einer Datenbank von über 50 Antivirenprogrammen abgeglichen. Unbekannte Dateien können zur weiteren Analyse an VirusTotal übermittelt werden. Die Ergebnisse werden übersichtlich dargestellt, wobei bekannte Schadsoftware rot markiert wird.

KnockKnock bietet sowohl eine grafische Benutzeroberfläche als auch eine Kommandozeilen-Schnittstelle. Die Kommandozeilen-Version ermöglicht eine programmatische Ausführung, etwa für regelmäßige automatisierte Scans. Die Scan-Ergebnisse können im JSON-Format gespeichert und mit früheren Scans verglichen werden.

Das Tool filtert standardmäßig von Apple signierte Programme aus, zeigt aber legitime Software von Drittanbietern an. Zur Beurteilung der Vertrauenswürdigkeit einer gefundenen Software können Nutzer die Code-Signierung prüfen, VirusTotal-Ergebnisse einsehen und online nach weiteren Informationen suchen.

Die Anwendung deckt ein breites Spektrum von Persistenzmechanismen ab, darunter Autostart-Programme, Kernel-Erweiterungen, Browser-Plugins und Systemdienste. Für jeden Fund stehen detaillierte Informationen zur Verfügung, einschließlich Dateipfad, Größe und Signaturstatus.

KnockKnock richtet sich an Nutzer, die die Kontrolle über automatisch startende Programme auf ihrem Mac behalten möchten. Das Tool hilft auch dabei, potenzielle Sicherheitsrisiken zu erkennen.

Transparenz: In diesem Artikel sind Partnerlinks enthalten. Durch einen Klick darauf gelangt ihr direkt zum Anbieter. Solltet ihr euch dort für einen Kauf entscheiden, erhalten wir eine kleine Provision. Für euch ändert sich am Preis nichts. Partnerlinks haben keinerlei Einfluss auf unsere Berichterstattung.

von

von