Mit der Ankündigung einer neuen Windows-Version ergriff Microsoft die Chance, die Systemanforderungen deutlich zu erhöhen und damit ältere Geräte auszuschließen. Während Windows 10 auf fünfzehn Jahre alter Hardware problemlos läuft, setzt Windows 11 einen Computer ab Baujahr 2017 voraus. In diesem Artikel fassen wir zusammen, wie die Systemanforderungen zustande kommen. Außerdem schauen wir uns an, weswegen der durchschnittliche Nutzer keinen Nutzen davon zieht.

Windows 11 mit hohen Systemanforderungen für die Durchsetzung zusätzlicher Schutzmaßnahmen

Microsoft setzt nämlich viele neue Technologien voraus. So muss ein Computer auf UEFI basieren, Secure-Boot aktiviert und ein TPM 2.0-Modul verbaut haben. Gerade letzteres kommt in nur einem Bruchteil der Desktop-Computer zum Einsatz, da das Modul für Endkonsumenten bislang keine Rolle spielte. Doch der entscheidende Faktor, der zur hohen Ausschlussquote führt, ist die Exkludierung alter Prozessorgenerationen. Alle Prozessoren unter Intel 8.-Generation und Ryzen 2000-Serie laufen nur gegen versperrte Türen, vertröstet mit drei weiteren Jahren Sicherheitsupdates für Windows 10.

Der Auschluss von Millionen an Computern ist eine Entscheidung hoher Tragweite, die Microsoft nicht unbegründet durchsetzen kann. Deshalb sprechen die Redmonder davon, dass man mit Windows 11 die virtualisierungsbasierte Sicherheit (kurz VBS) zum Standard machen möchte. Dabei handelt es sich um diverse Sicherheitsmechanismen, die bspw. kritische Systembereiche isolieren, um sie stärker gegen die Ausnutzung von Sicherheitslücken abzusichern. Tatsächlich entsprechen die Windows 11-Systemanforderungen jener, die Microsoft schon seit Jahren für VBS anführt. Damit die erweiterten Sicherheitsmaßnahmen unauffällig greifen können, ohne das Nutzungserlebnis einzuschränken, muss der verbaute Prozessor diverse Protokolle unterstützen. Diese findet man aber leider nur in aktueller Hardware.

Würde man VBS entgegen der Empfehlungen auf inkompatibler Hardware aktivieren, könnten bestimmte Arbeitsprozesse langsamer ablaufen. Besonders Gamer leiden unter einer reduzierten Bildrate, so lässt dies Spiele unflüssiger wirken. Außerdem dürfte man auf alten Notebooks mit einer verringerten Akkulaufzeit rechnen, was bei den sowieso schon verschlissenen Batteriezellen zu miserablen Laufzeiten führen würde.

VBS bleibt nach Upgrade deaktiviert

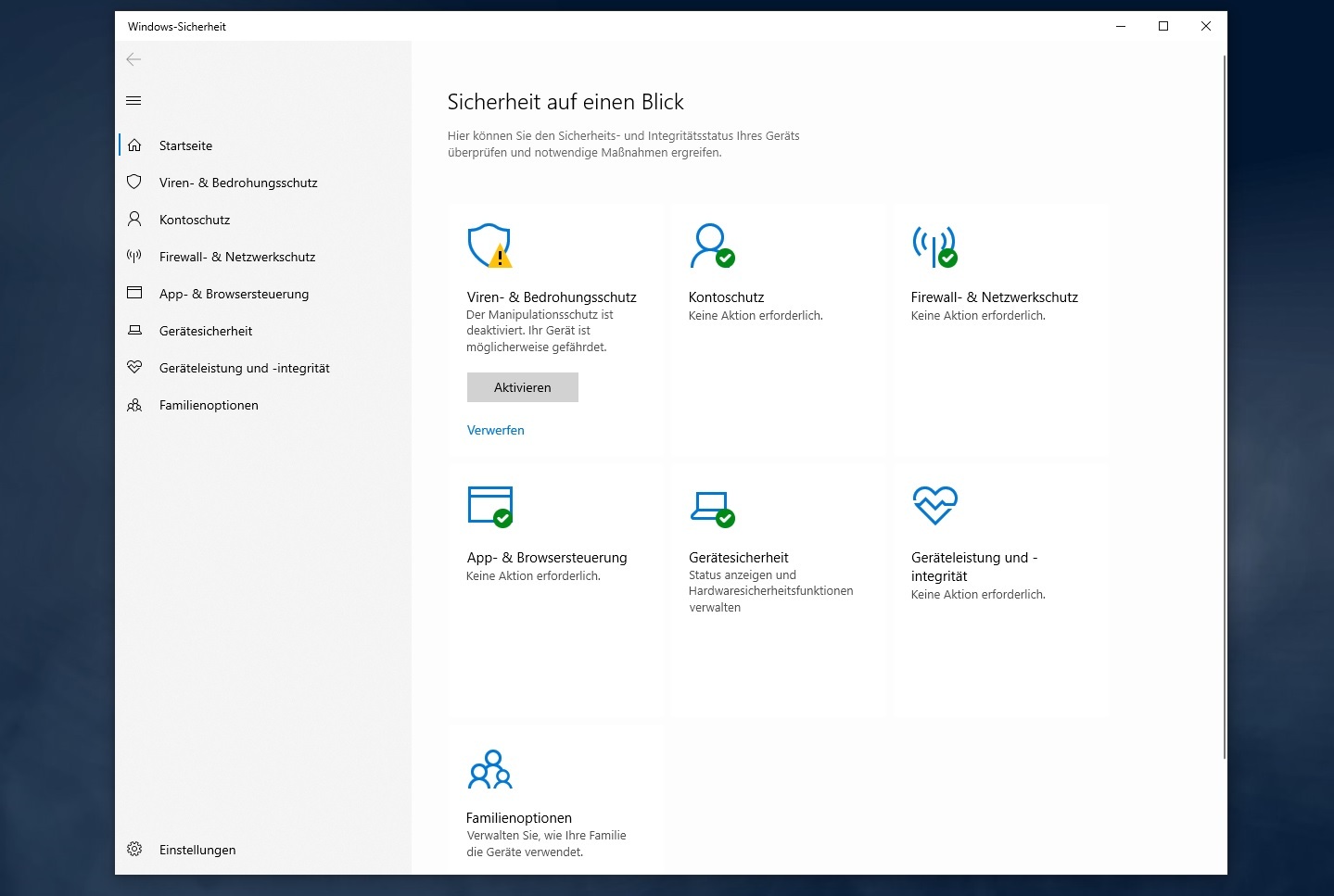

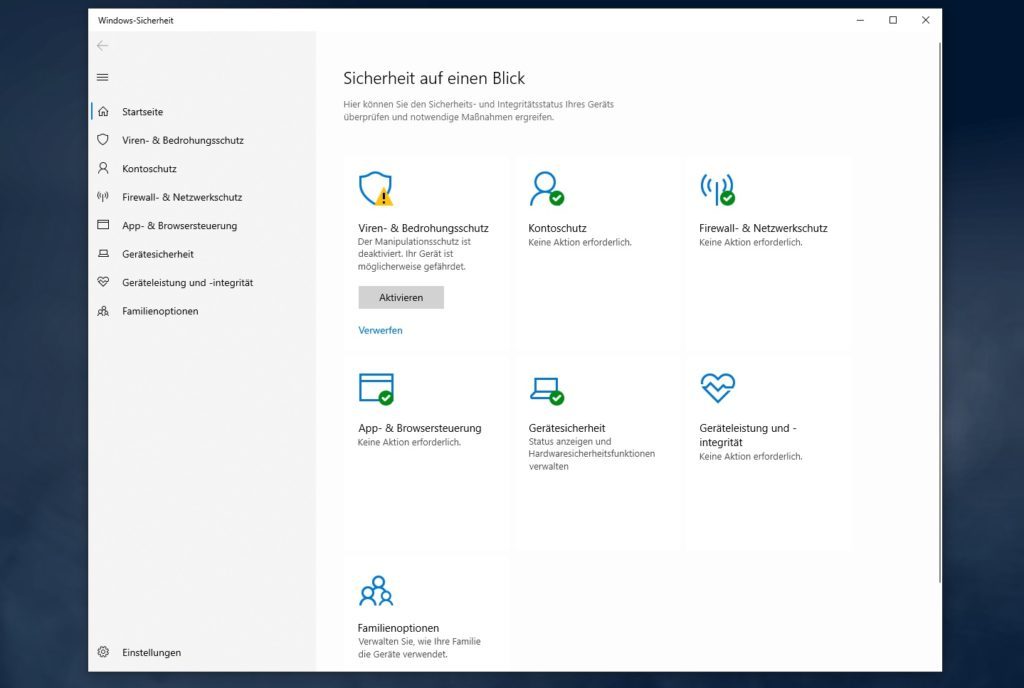

Microsoft möchte Windows sicherer machen? Und die Maßnahmen sind nachweislich wirksam? Doch alte Computer würden darunter leiden? Dann ist das kein verwerflicher Akt, dürfte man meinen. Doch leider profitieren selbst Upgrader mit kompatibler Hardware, die den offiziellen Weg über Windows-Update gehen, nicht von den Sicherheitsfunktionen. Denn diese sind schlichtweg standardmäßig deaktiviert.

Ich habe diesen Umstand auf allen Computern meines Bekanntenkreises beobachten können. Schon als Windows 11 nur eine reine Ankündigung war, aktivierte ich vorbereitend überall fTPM und Secure-Boot. Ein paar dieser PCs wurden mittlerweile auf Windows 11 überführt, doch bei keinem war VBS in irgendeiner Weise aktiviert. Diese Beobachtung lies mich stutzig werden.

Glücklicherweise nenne ich ein vollkommen kompatibles Gerät mein Eigen. Das Microsoft Surface Pro 7 erfüllt alle Systemanforderungen mit bravour und hat sogar standardmäßig alles wichtige für VBS aktiviert. Wenn also ein Gerät von den neuen Sicherheitsfunktionen profitieren könnte, dann ist es Microsofts eigenes. Doch auch dies ist nicht der Fall.

Mit dem vorinstallierten Tool Systeminformationen kann man gut nachverfolgen, auf welchem Gerät VBS in aktiver Nutzung ist. Auf meinem Surface Pro 7 nach Upgrade zu Windows 11 nicht, wie man auf dem unteren Screenshot erkennen kann. Also nicht einmal in einem abgespeckten Modus, es ist komplett deaktiviert.

Erst als ich in Windows-Sicherheit unter Gerätesicherheit die Kernisolierung aktivierte, zeigte mir Systeminformationen korrekterweise an, dass VBS mit allen verfügbaren Eigenschaften tätig sei. Selbstständiges Handanlegen ist somit von Nöten, um von der Sicherheitssteigerung zu profitieren. Wobei das auch unter Windows 10 möglich gewesen wäre, denn dort ist VBS ebenfalls in vollen Zügen implementiert und auf selbem Wege aktivierbar.

Auf neuen Geräten ist VBS immer aktiviert

Des Weiteren hatte ich im letzten Monat das Surface Go 3 als Testgerät in Verwendung. Es ist einer der ersten Geräte, die im Auslieferungszustand bereits Windows 11 vorinstalliert haben. Immerhin darauf war VBS von Anfang an aktiviert, so wie es zu erwarten war. Auf neuen Geräten greifen somit alle Sicherheitsfunktionen, aber auch das ist keine Neuerung von Windows 11. Schon zu Windows 10-Zeiten gab es ausgewählte Geräte, auf denen VBS standardmäßig aktiviert war, wie Microsoft selbst berichtet.

Fazit

Zum Schluss sei gesagt, dass Microsoft nur einen Bruchteil der Computer auf Windows 11 aktualisieren lässt. Der Hintergedanke dabei, ist die Durchsetzung diverser erweiterter Sicherheitsmechanismen, die den Nutzer besser vor gefährlichen Angriffen schützen sollen. Doch diese Begründung wird zunichte gemacht, durch die Tatsache, dass die angepriesenen Sicherheitsfunktionen auch für Windows 11-Upgrader standardmäßig deaktiviert sind. Somit unterscheidet sich Windows 11 kaum von seinem Vorgänger, zumindest im Sicherheitsaspekt.

Wir hoffen, dass Microsoft die virtualisierungsbasierte Sicherheit mit einem zukünftigen Windows-Update auf jedem Computer aktiviert. Zugegeben ist das ein kritischer Akt, da selbst auf kompatibler Hardware die fehlerfreie Ausführung nicht gegeben ist. Das muss nicht allein an der Hardware liegen, denn auch schlecht optimierte Treiber können die Systemstabilität gefährden. Trotzdem würde ich mir wünschen, dass die hohen Systemanforderung und der Auschluss von so vielen Computern für den Endnutzer nicht umsonst war.

3.7 3 votes

Article Rating